В 2025 году Роскомнадзор заблокировал более 100 000 фишинговых ресурсов — в 3,3 раза больше, чем годом ранее. По данным «Кода Безопасности», число атак на российские организации в первом полугодии 2025 года выросло на 11%. И почти в каждом успешном взломе есть общий знаменатель: человек, который кликнул, ответил или открыл файл.

Security Awareness — это не про то, чтобы «поставить галочку» в отчёте. Это про то, чтобы каждый сотрудник стал реальным барьером для атакующего, а не точкой входа.

Security Awareness — это не про то, чтобы «поставить галочку» в отчёте. Это про то, чтобы каждый сотрудник стал реальным барьером для атакующего, а не точкой входа.

Что такое Security Awareness

Security Awareness — это система непрерывного обучения сотрудников навыкам распознавания и противодействия кибератакам, направленным на людей, а не на технику. Антивирус не поможет, если человек сам вводит пароль на поддельном сайте. Файрвол не остановит сотрудника, который открывает вредоносное вложение в письме от «генерального директора».

Именно поэтому Security Awareness стал обязательной частью корпоративной ИБ-стратегии — наравне с техническими средствами защиты.

Именно поэтому Security Awareness стал обязательной частью корпоративной ИБ-стратегии — наравне с техническими средствами защиты.

Ключевое отличие от разового инструктажа: эффективная SA-программа — это не однократный курс, а постоянный цикл: обучение → симуляция атаки → анализ ошибок → повторное обучение. Компании, выстраивающие такой процесс, через 12 месяцев снижают долю ошибочных кликов до 1,5% против исходных 30–40%.

Что такое социальная инженерия

Социальная инженерия — это манипуляция людьми с целью получить доступ к данным, системам или помещениям. Никакого взлома кода. Никаких эксплойтов. Атакующий просто убеждает человека сделать то, что нужно: перейти по ссылке, назвать пароль, открыть дверь или выполнить «срочный» перевод.

Термин пришёл из социологии, но в ИБ он означает конкретный класс атак — самый дешёвый и при этом один из самых эффективных. Подготовить убедительное фишинговое письмо стоит злоумышленнику минуты. Взломать хорошо настроенный файрвол — недели.

Социальная инженерия работает потому, что эксплуатирует базовые человеческие реакции:

Термин пришёл из социологии, но в ИБ он означает конкретный класс атак — самый дешёвый и при этом один из самых эффективных. Подготовить убедительное фишинговое письмо стоит злоумышленнику минуты. Взломать хорошо настроенный файрвол — недели.

Социальная инженерия работает потому, что эксплуатирует базовые человеческие реакции:

- Страх и срочность — «Ваш аккаунт будет заблокирован через 24 часа»

- Авторитет — письмо «от генерального директора» с просьбой срочно перевести деньги

- Доверие и любопытство — «Вы выиграли приз, нажмите чтобы получить»

- Взаимность — злоумышленник оказывает небольшую услугу, затем просит об ответной

- Социальное давление — «Все ваши коллеги уже подтвердили данные»

Социальная инженерия — это не технологическая проблема. Это проблема человеческой психологии. Именно поэтому технические средства защиты не могут её решить — только обучение и осознанность сотрудников.

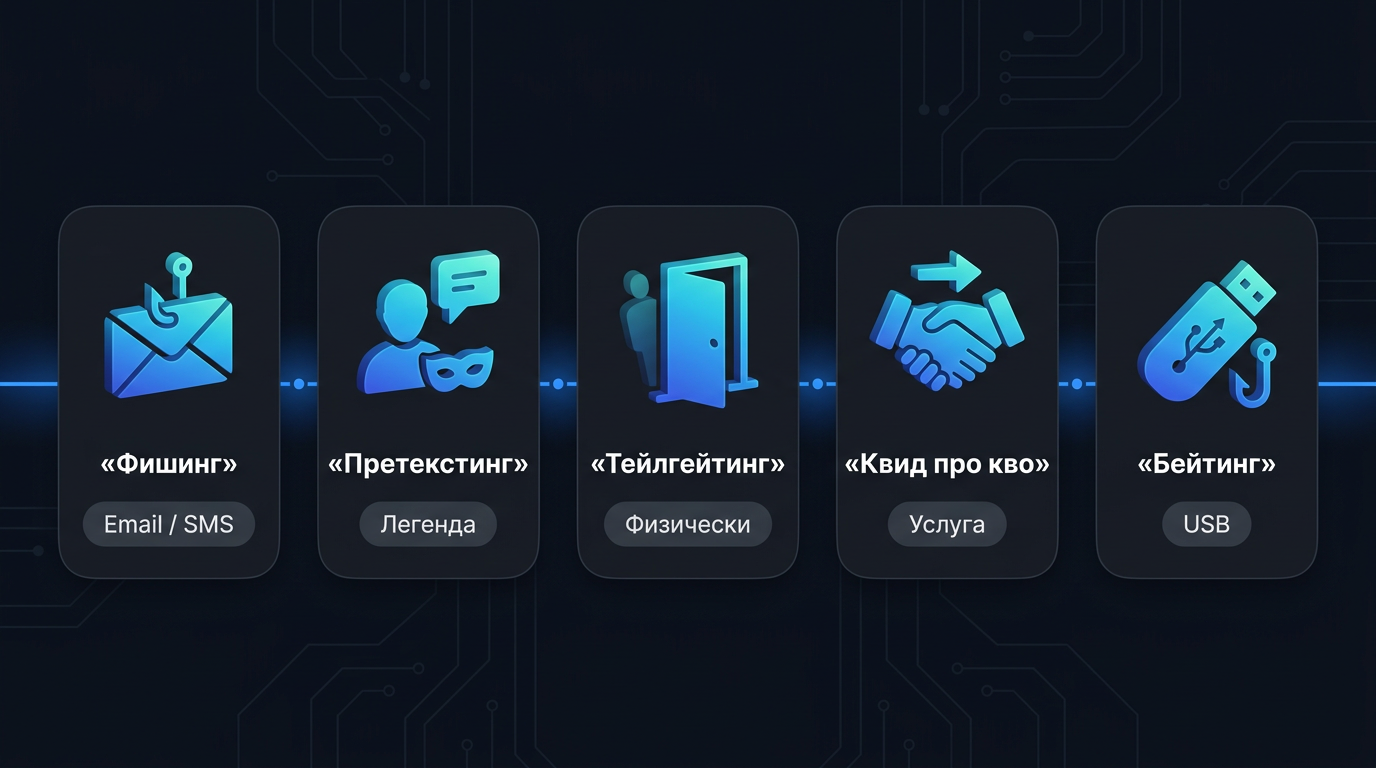

Ключевые техники социальной инженерии, которые встречаются в реальных атаках:

Фишинг — массовые или целевые (spear phishing) письма с вредоносными ссылками или вложениями. Целевой фишинг использует персональные данные жертвы, собранные заранее через OSINT.

Претекстинг — атакующий создаёт легенду (pretexting): представляется сотрудником IT-поддержки, аудитором, новым коллегой. Выстраивает доверие, затем запрашивает нужную информацию.

Тейлгейтинг — физическое проникновение в охраняемое помещение: злоумышленник проходит следом за сотрудником через дверь с пропускной системой, пока та не закрылась.

Квид про кво — «услуга за услугу»: атакующий предлагает техническую помощь и под видом «решения проблемы» устанавливает вредоносное ПО.

Бейтинг — подброшенный USB-накопитель с заманчивой наклейкой «Зарплаты 2026». Любопытный сотрудник подключает его к рабочему компьютеру.

Именно этим техникам и учат противостоять программы Security Awareness — через знание механизмов, симуляцию реальных сценариев и выработку правильных рефлексов.

Претекстинг — атакующий создаёт легенду (pretexting): представляется сотрудником IT-поддержки, аудитором, новым коллегой. Выстраивает доверие, затем запрашивает нужную информацию.

Тейлгейтинг — физическое проникновение в охраняемое помещение: злоумышленник проходит следом за сотрудником через дверь с пропускной системой, пока та не закрылась.

Квид про кво — «услуга за услугу»: атакующий предлагает техническую помощь и под видом «решения проблемы» устанавливает вредоносное ПО.

Бейтинг — подброшенный USB-накопитель с заманчивой наклейкой «Зарплаты 2026». Любопытный сотрудник подключает его к рабочему компьютеру.

Именно этим техникам и учат противостоять программы Security Awareness — через знание механизмов, симуляцию реальных сценариев и выработку правильных рефлексов.

Как атакуют через людей: основные векторы

Злоумышленники давно поняли: сломать человека проще, чем сломать инфраструктуру. В 2025 году атаки стали точнее — генеративный ИИ позволяет создавать письма без орфографических ошибок, имитировать стиль конкретного руководителя и клонировать голос в аудио-сообщениях.

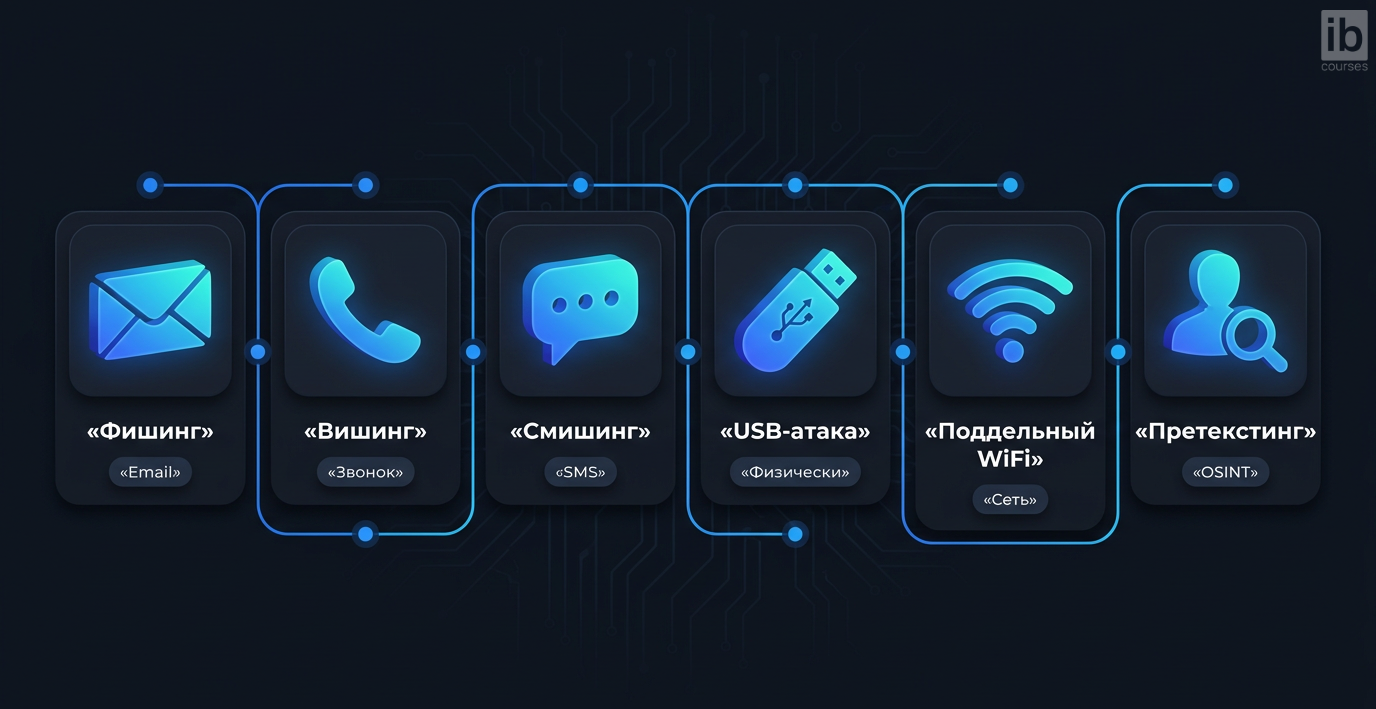

Основные векторы атак через сотрудников:

Основные векторы атак через сотрудников:

- Фишинг (email) — поддельные письма от имени банков, сервисов, коллег, руководства. По данным Secpost, более 40% сотрудников российских компаний уязвимы к фишингу, а 34% вводят рабочие учётные данные на поддельных страницах.

- Вишинг (телефон) — звонки от «службы безопасности банка», «IT-поддержки» или «сотрудника ФНС» с целью получить доступ или данные.

- Смишинг (SMS/мессенджеры) — ссылки в сообщениях, имитирующие уведомления от известных сервисов.

- Атаки через USB-накопители — подброшенные флешки в офисе или на парковке.

- Поддельные WiFi-точки — человек подключается к «корпоративной» сети, трафик перехватывается.

- Претекстинг — злоумышленник заранее изучает цель (через OSINT) и выстраивает убедительную легенду для звонка или письма.

Почему разовые инструктажи не работают

Большинство российских компаний до сих пор ограничиваются ежегодным инструктажем: сотрудники смотрят слайды, подписывают бумагу, и на этом всё. Проблема в том, что знание ≠ навык. Человек может знать, что фишинговые письма существуют, и всё равно кликнуть — потому что письмо было правдоподобным, пришло в загруженный рабочий день, и выглядело как уведомление от HR о зарплате.

Эффективное Security Awareness строится на трёх принципах:

Эффективное Security Awareness строится на трёх принципах:

- Регулярность — не раз в год, а ежеквартальные симуляции и микрообучение.

- Реалистичность — сценарии, адаптированные под реальные угрозы в отрасли компании.

- Обратная связь сразу — сотрудник, кликнувший на симуляцию, немедленно получает мини-урок, пока «ошибка ещё горячая».

По данным anti-malware.ru, компании с непрерывным циклом Security Awareness снижают число инцидентов из-за человеческого фактора в 20–30 раз по сравнению с теми, кто проводит только разовые инструктажи.

Обзор российских платформ

На российском рынке есть несколько зрелых платформ для корпоративного Security Awareness. Разбираем каждую по возможностям, фокусу и кому подойдёт.

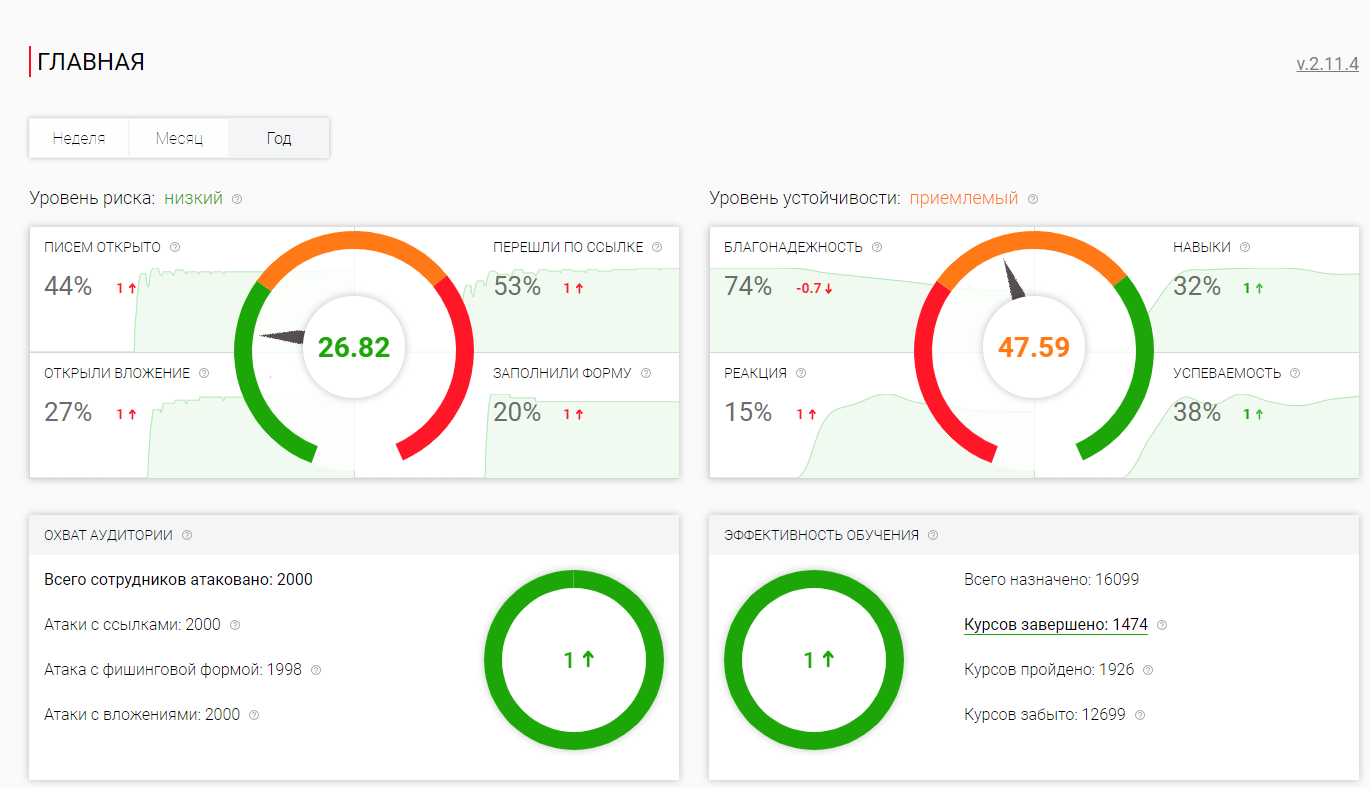

Phishman

Одна из наиболее функциональных российских SA-платформ с широким набором имитируемых атак. Phishman умеет не только рассылать фишинговые письма — платформа поддерживает симуляцию атак через мессенджеры, SMS, поддельные WiFi-точки и USB-накопители. Встроенный конструктор позволяет создавать сценарии «под отрасль»: свои шаблоны для финансового сектора, ретейла, промышленности.

Ключевые возможности:

- Фишинговые рассылки с детальной аналитикой по отделам

- Имитация атак через мессенджеры и соцсети

- Обманные звонки (вишинг)

- Конструктор сценариев и правил

- Интеграция с внешними СДО

- Собственный домен для симуляций

Подойдёт: крупным и средним организациям, которым нужен полный спектр имитируемых атак и гибкая настройка.

Стоимость: по запросу.

Стоимость: по запросу.

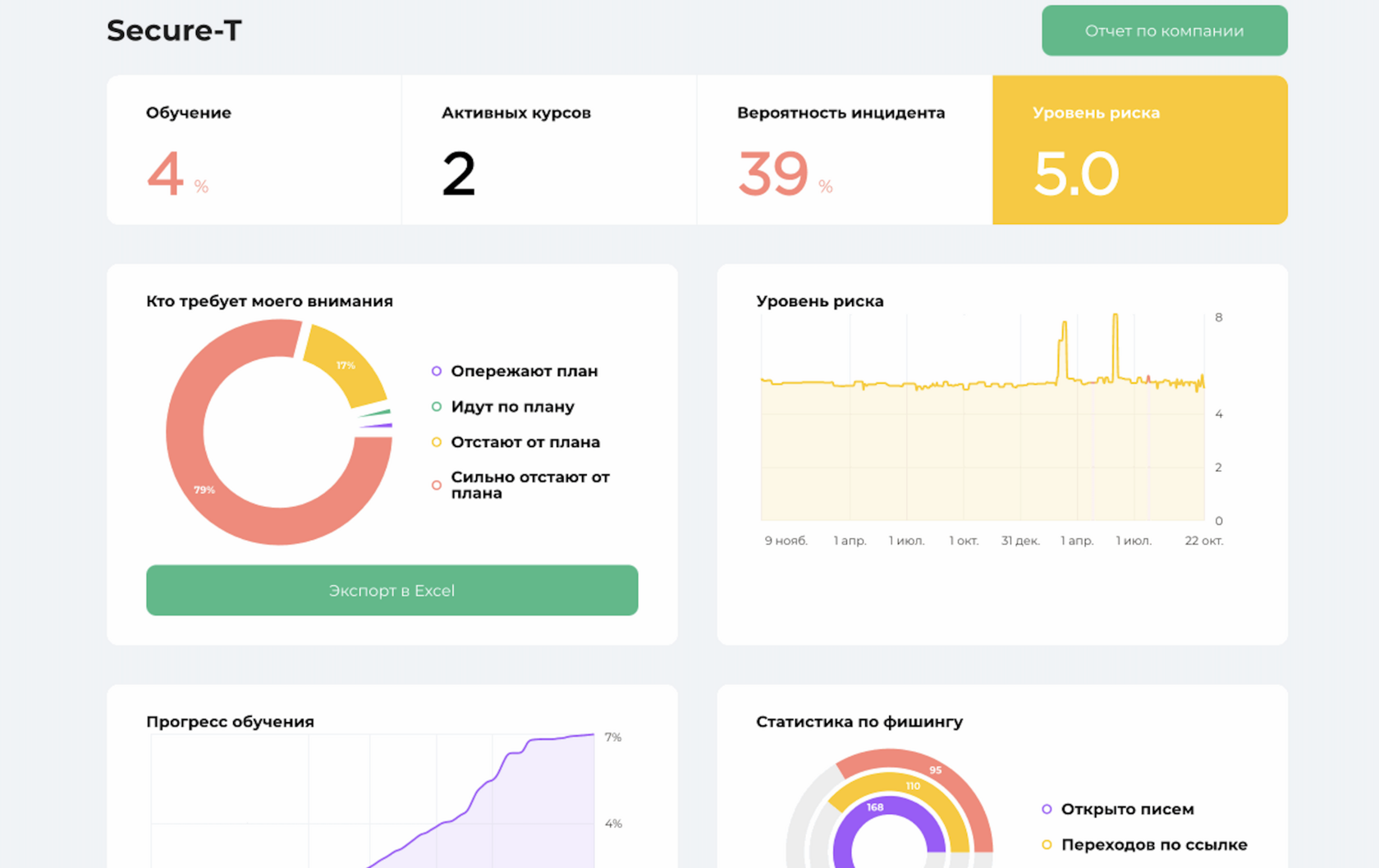

Secure-T

Продукт от российского разработчика, вошедшего в периметр ГК «Солар». Платформа делает акцент на комплексном подходе: здесь есть и модуль фишинговых симуляций, и полноценная СДО с готовой библиотекой из 60+ курсов, и конструктор учебного контента. Среди готовых курсов — «Как распознать фишинг», «Работа с персональными данными», «Безопасная разработка», мини-игры и интерактивные модули.

Ключевые возможности:

- 60+ готовых обучающих курсов

- Конструктор курсов и тестов

- Модуль фишинговых симуляций

- Аналитика по сотрудникам и отделам

- Интерактивный контент, мини-игры

Подойдёт: компаниям, которым нужна не только симуляция, но и полноценная образовательная экосистема.

Стоимость: до 2 200 руб. за сотрудника в год / по запросу.

Стоимость: до 2 200 руб. за сотрудника в год / по запросу.

Start X

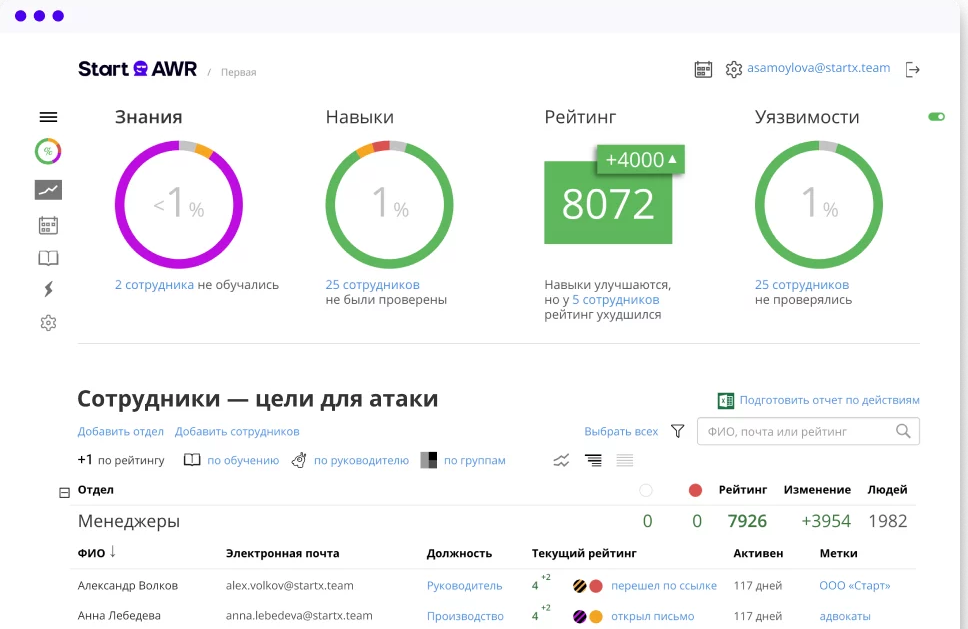

Компания работает с 2016 года и специализируется именно на человеческом факторе в кибербезопасности. Флагманский продукт Start AWR — платформа для контроля уровня защищённости от атак на сотрудников. Отличительная черта: охват всех каналов атак на людей — email, сайты, поддельные WiFi-точки, соцсети и мессенджеры.

Ключевые возможности:

- Симуляции по всем каналам (email, SMS, WiFi, соцсети)

- Персонализированные треки обучения

- Настройка сценариев под конкретную компанию

- Аналитика поведения сотрудников

Подойдёт: организациям, которым важен охват всех векторов атак, а не только email-фишинга.

Стоимость: по запросу.

Стоимость: по запросу.

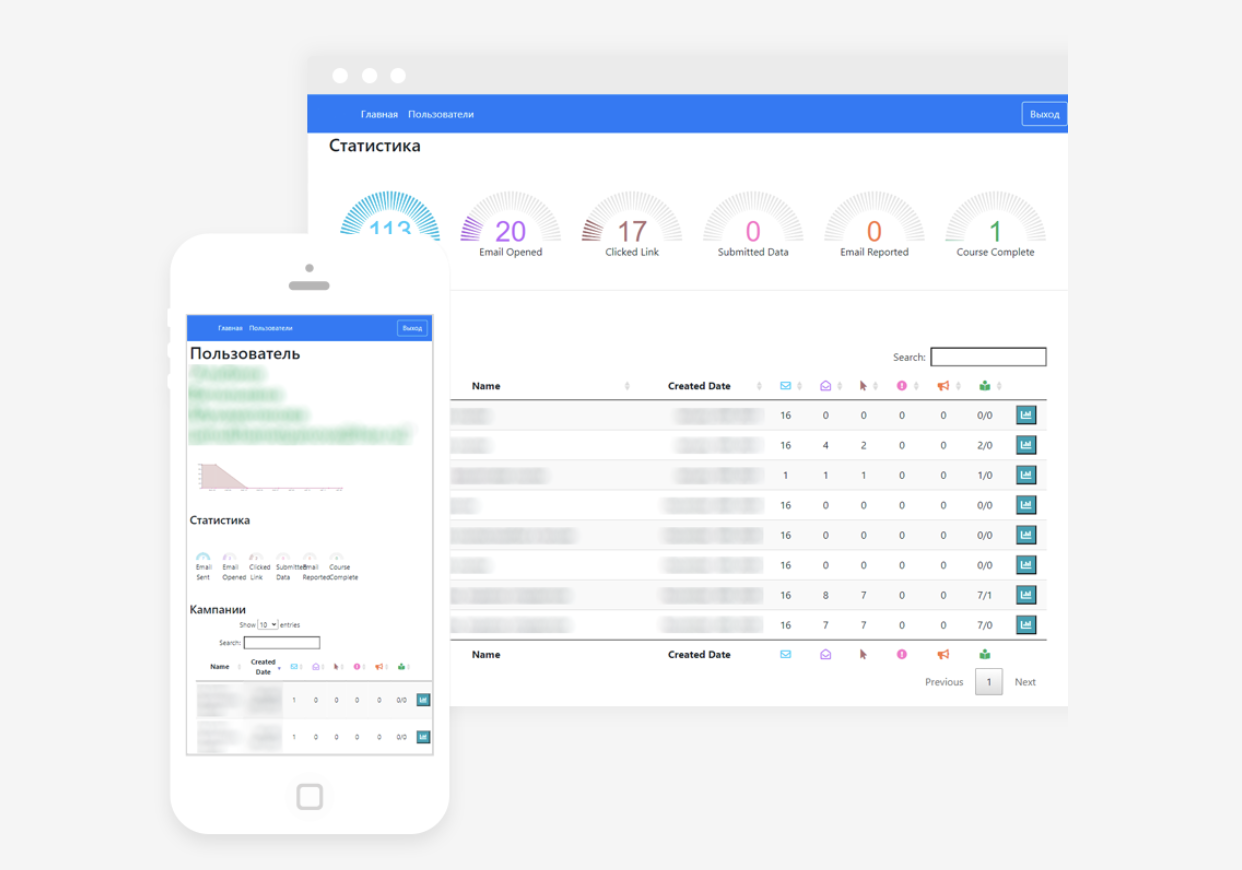

StopPhish

Платформа, которая делает ставку на реальные сценарии атак и тренировки, а не на «курсы для галочки» — это ключевой тезис самого вендора. StopPhish заявляет о снижении инцидентов из-за человеческого фактора в 20–30 раз. Ежегодно проводит собственную отраслевую конференцию StopPhish Conference, которая в 2025 году собрала специалистов ИБ из Газпромнефть, Сбер, ВТБ и Росгвардии.

Ключевые возможности:

- Фишинговые симуляции с широким набором сценариев

- Атаки через соцсети и мессенджеры

- Простая аналитика, понятная руководству

- Бесплатный тариф для старта

Подойдёт: компаниям, которые хотят начать без больших бюджетов, и тем, кто ценит практичность над избыточным функционалом.

Стоимость: есть бесплатный тариф; платные — от 2 900 руб. за сотрудника в год.

Стоимость: есть бесплатный тариф; платные — от 2 900 руб. за сотрудника в год.

Сравнительная таблица

Платформы

Phishman

SECURE-T

StopPhish

StartX

Фишинговые рассылки

Конструктор сценариев

и правил

и правил

Интеграция с внешними СДО

Собственный домен

Имитация атак через съемные накопители

Имитация атак в мессенджерах

Имитация атак через WiFi-устройства

Обманные звонки

Стоимость, макс

По запросу

до 2200 за сотрудника в год / по запросу

от 2900 за сотрудника в год

По запросу

Есть бесплатный тариф

Как выстроить SA-программу: минимальный план

Платформа — это инструмент. Без правильно выстроенного процесса она даёт лишь иллюзию защиты. Вот минимальный цикл, который работает:

- Базовое тестирование — запустите «нулевую» симуляцию фишинга до начала обучения, чтобы понять реальный уровень уязвимости. Типичный результат: 30–40% кликают.

- Базовый курс — 20–30 минут на ключевые темы: как выглядит фишинг, социальная инженерия по телефону, правила работы с паролями.

- Регулярные симуляции — раз в квартал, разные сценарии и каналы. Без предупреждения.

- Моментальная обратная связь — кликнул на симуляцию? Сразу мини-урок. Не наказание, а обучение.

- Аналитика по отделам — ИБ-менеджер видит, кто уязвим, и адресно усиливает обучение.

- Повторный срез раз в год — сравнить показатели с «нулевым» тестированием.

Согласно данным anti-malware.ru, при выстроенном непрерывном цикле за 12 месяцев доля ошибочных кликов падает с ~30% до 1,5% — даже у компаний, которые за год выросли в 2,5 раза по численности.

Курсы по Security Awareness

Повышение осведомленности сотрудников является одним из ключевых методов минимизации рисков социальной инженерии.

"Фишинг-тебе пишут мошенники" от SberCyberSecurity school

"Security Awareness" от INSECA

"СОЦИАЛЬНАЯ ИНЖЕНЕРИЯ" от Академия Айспринг

"Курс по противодействию социальной инженерии и мошенничеству" от Data Secure

"Security Awareness" от INSECA

"СОЦИАЛЬНАЯ ИНЖЕНЕРИЯ" от Академия Айспринг

"Курс по противодействию социальной инженерии и мошенничеству" от Data Secure