Кибербезопасность — одна из немногих отраслей, где количество открытых вакансий стабильно превышает число квалифицированных кандидатов. По данным аналитиков, глобальный дефицит специалистов в сфере ИБ в 2025 году превысил 4 миллиона человек, и Россия не исключение: отечественные компании конкурируют за кадры так же остро, как западные корпорации. При этом многие новички теряются уже на старте: профессий в кибербезопасности десятки, и выбрать «свою» без чёткой навигационной карты крайне сложно. Эта статья — ваш полный путеводитель по профессиям ИБ в 2026 году: от понимания структуры отрасли до конкретного пошагового плана входа в профессию.

Почему кибербезопасность — профессия будущего уже сегодня

Кибербезопасность давно перестала быть нишевой темой для энтузиастов-хакеров. Сегодня это стратегический приоритет для государства, банков, промышленности и любого бизнеса, работающего в цифровой среде. Число кибератак в России в 2024–2025 годах выросло кратно, и организации вынуждены инвестировать в защиту так, как никогда раньше.

Дефицит кадров и рост рынка ИБ в России

После 2022 года российский рынок информационной безопасности пережил мощный структурный сдвиг: уход западных вендоров создал огромный спрос на отечественных специалистов, способных внедрять, поддерживать и развивать российские решения — MaxPatrol, KUMA, ViPNet, PT Application Firewall. Одновременно участились целевые атаки на объекты критической информационной инфраструктуры (КИИ), что подтолкнуло государство ужесточить требования к защите по Указу №250 и 187-ФЗ. Результат — компании буквально охотятся за специалистами ИБ любого уровня, а студенты профильных специальностей получают офферы ещё до защиты диплома.

Кто нанимает специалистов по ИБ и сколько платит

Спрос на ИБ-специалистов формируется сразу в нескольких секторах. Финансовый сектор (банки, страховые, финтех) традиционно предлагает самые высокие зарплаты — от 150 000 до 500 000 рублей в месяц для опытных специалистов. Телеком и IT-компании активно строят собственные SOC и нанимают Blue Team. Государственные структуры и предприятия оборонно-промышленного комплекса ищут специалистов по защите КИИ. Наконец, коммерческие сервис-провайдеры безопасности (MSSP) — такие как Solar, Positive Technologies, Kaspersky — постоянно расширяют штат по всем направлениям. Медианная зарплата по рынку ИБ в начале 2026 года составляет около 95 000–114 000 рублей, а для специалистов с опытом от 3 лет — уверенно превышает 200 000 рублей.

Полная карта профессий в кибербезопасности

Всё многообразие профессий в ИБ удобно разделить на четыре крупных домена, каждый из которых отличается задачами, мышлением и стеком инструментов. Понимание этой структуры — первый шаг к осознанному выбору своего пути.

Blue Team — защита и мониторинг

Blue Team — это команда защитников, работающих внутри организации или в центрах мониторинга (SOC). Основная задача — обнаружить атаку как можно раньше и минимизировать её последствия. Профессии в этом домене: SOC-аналитик (L1/L2/L3) — мониторинг событий, триаж и расследование инцидентов; Threat Hunter — проактивный поиск скрытых угроз без триггеров от SIEM; DFIR-специалист (Digital Forensics & Incident Response) — расследование произошедших атак и восстановление хронологии; TI-аналитик (Threat Intelligence) — разведка угроз, отслеживание APT-группировок; Malware Analyst — исследование вредоносного программного обеспечения методами статического и динамического анализа. Все эти роли объединяет одно: специалист всегда смотрит на ситуацию глазами защитника, задавая вопрос «что уже происходит или может произойти в нашей сети?».

Red Team — атака и тестирование на проникновение

Red Team — зеркальное отражение Blue Team: специалисты этого домена мыслят как злоумышленники и атакуют инфраструктуру организации с её же разрешения, чтобы найти слабые места до настоящих хакеров. Ключевые профессии: Пентестер (Penetration Tester) — проводит авторизованные атаки на инфраструктуру, веб-приложения или мобильные сервисы; Red Team оператор — проводит продвинутые многоэтапные симуляции целевых атак; Bug Bounty охотник — ищет уязвимости в программах вознаграждения крупных компаний; Исследователь уязвимостей (Vulnerability Researcher) — занимается поиском и анализом новых уязвимостей нулевого дня. Пентест — одно из наиболее романтизированных направлений ИБ, привлекающее тех, кто любит решать нестандартные задачи и мыслить нестандартно. Однако путь к реальному Red Team занимает годы практики и требует фундаментального понимания работы систем изнутри.

GRC — управление, риски и соответствие требованиям

GRC (Governance, Risk & Compliance) — это «невидимый хребет» корпоративной безопасности. Специалисты этого направления не пишут эксплойты и не смотрят в SIEM, зато они определяют политику безопасности всей организации, управляют рисками и обеспечивают соответствие требованиям регуляторов. Основные роли: ИБ-аудитор — проводит оценку соответствия стандартам ISO 27001, PCI DSS, ГОСТ Р 57580; Специалист по управлению рисками — оценивает угрозы в денежном эквиваленте и помогает бизнесу принимать обоснованные решения; DLP-специалист — контролирует утечки конфиденциальных данных; CISO (Chief Information Security Officer) — директор по информационной безопасности, стратегический лидер всего ИБ-направления компании. GRC — идеальный выбор для тех, кто сочетает аналитический склад ума с коммуникативными навыками и интересом к бизнес-процессам.

Разработка безопасного ПО (AppSec)

Application Security — это пересечение разработки и безопасности. Специалисты AppSec встраивают принципы безопасности непосредственно в процесс создания программного обеспечения. DevSecOps-инженер интегрирует инструменты безопасности в CI/CD-конвейер, чтобы уязвимости обнаруживались ещё на этапе написания кода. AppSec-аналитик проводит анализ исходного кода (SAST) и динамическое тестирование приложений (DAST). Специалист по безопасной разработке консультирует команды разработчиков и выстраивает SDL-процесс (Secure Development Lifecycle). Это направление одно из самых высокооплачиваемых на рынке — опытный DevSecOps-инженер с навыками разработки легко зарабатывает 300 000–450 000 рублей в месяц.

Как выбрать своё направление: тест по склонностям

Один из главных вопросов для новичка — не «куда идти», а «кем быть». Ответ на него во многом определяется типом мышления и личными склонностями, а не только текущими навыками.

Технари-аналитики: Blue Team и DFIR

Если вы любите разбираться в деталях, анализировать большие массивы данных и находить закономерности в хаосе — Blue Team создана для вас. SOC-аналитик и DFIR-специалист работают с колоссальным потоком информации и должны уметь удерживать концентрацию в условиях постоянного потока событий. Вам сюда, если вы получаете удовольствие от детективных историй, любите разгадывать головоломки и способны методично работать с логами часами, не теряя нити.

Исследователи и «охотники»: Red Team и Threat Hunting

Если вас привлекает идея «думать как хакер», вы любите нестандартные задачи без готовых решений и вас драйвит момент, когда удаётся найти скрытую уязвимость — ваш путь в Red Team или Threat Hunting. Это направление требует творческого, нелинейного мышления и готовности постоянно учиться, потому что арсенал атакующих обновляется быстрее любого учебника.

Системные мыслители: GRC и управление рисками

Если вы умеете видеть большую картину, легко переключаетесь между техническим и бизнес-контекстом и умеете убеждать руководство — GRC и риск-менеджмент принесут вам максимум удовлетворения и дохода. Это единственное направление в ИБ, где карьерный путь к позиции CISO с зарплатой 500 000+ рублей достижим за 7–10 лет без глубокого технического бэкграунда.

Навыки и базовые знания для старта в ИБ

Каким бы направлением вы ни выбрали, есть универсальный фундамент, без которого в кибербезопасности делать нечего. Это не скучная теория — это рабочий инструмент, который вы будете использовать каждый день.

Универсальный фундамент: что нужно всем

Независимо от специализации, каждый ИБ-специалист должен уверенно понимать: сетевые протоколы (TCP/IP, DNS, HTTP/S, TLS, SMTP) — без этого невозможно ни атаковать, ни защищать; операционные системы — Linux на уровне администратора и Windows на уровне понимания Active Directory; основы криптографии — симметричное/асимметричное шифрование, PKI, хеширование; базовые концепции ИБ — модель CIA (Confidentiality, Integrity, Availability), принцип наименьших привилегий, модели угроз; и фреймворки — MITRE ATT&CK, Cyber Kill Chain, NIST CSF. Это тот минимум, с которым можно претендовать на первую позицию в отрасли.

Специализированные навыки по направлениям

Для Blue Team: SIEM (Splunk, QRadar, KUMA), EDR/XDR, анализ сетевого трафика (Wireshark). Для Red Team: Metasploit, Burp Suite, написание эксплойтов, веб-уязвимости OWASP Top 10. Для GRC: ISO 27001, ГОСТ Р 57580, 152-ФЗ, навыки риск-оценки. Для AppSec: Python/Go/Java, инструменты SAST/DAST (SonarQube, Semgrep), понимание CI/CD.

Сертификаты и обучение: как выстроить маршрут

Сертификат в кибербезопасности — это не просто строчка в резюме. Это сигнал работодателю, что вы способны системно осваивать знания и подтверждать их на практике. Грамотно выстроенный образовательный трек сокращает путь к первому офферу на 3–6 месяцев.

Международные сертификации

Стартовые сертификаты, открывающие двери в отрасль: CompTIA Security+ — базовый стандарт отрасли, признан во всём мире; CompTIA CySA+ — специализация для Blue Team аналитиков; eJPT (eLearnSecurity) — практический сертификат начального уровня для пентестеров; CEH (EC-Council) — популярный сертификат для Red Team и этичных хакеров. Продвинутый уровень: OSCP (Offensive Security) — золотой стандарт для пентестеров; GIAC GCIH/GCIA — глубокая экспертиза для Blue Team; CISSP — стратегический сертификат для управленцев ИБ.

Российские курсы и платформы

На отечественном рынке сформировалась сильная экосистема обучения. Платформа Positive Technologies предлагает курсы по работе с MaxPatrol и PT NAD. ГК «Солар» готовит SOC-аналитиков обоих уровней с практикой на киберполигоне. Яндекс Практикум запустил программы по безопасной разработке и анализу SOC. Учебный центр «Эшелон» проводит курсы с государственными свидетельствами о повышении квалификации. Найти, сравнить и выбрать актуальные курсы по всем направлениям ИБ удобно на ibcourses.ru — агрегаторе, где собраны программы ведущих российских учебных центров с фильтрацией по специализации, уровню, формату и цене.

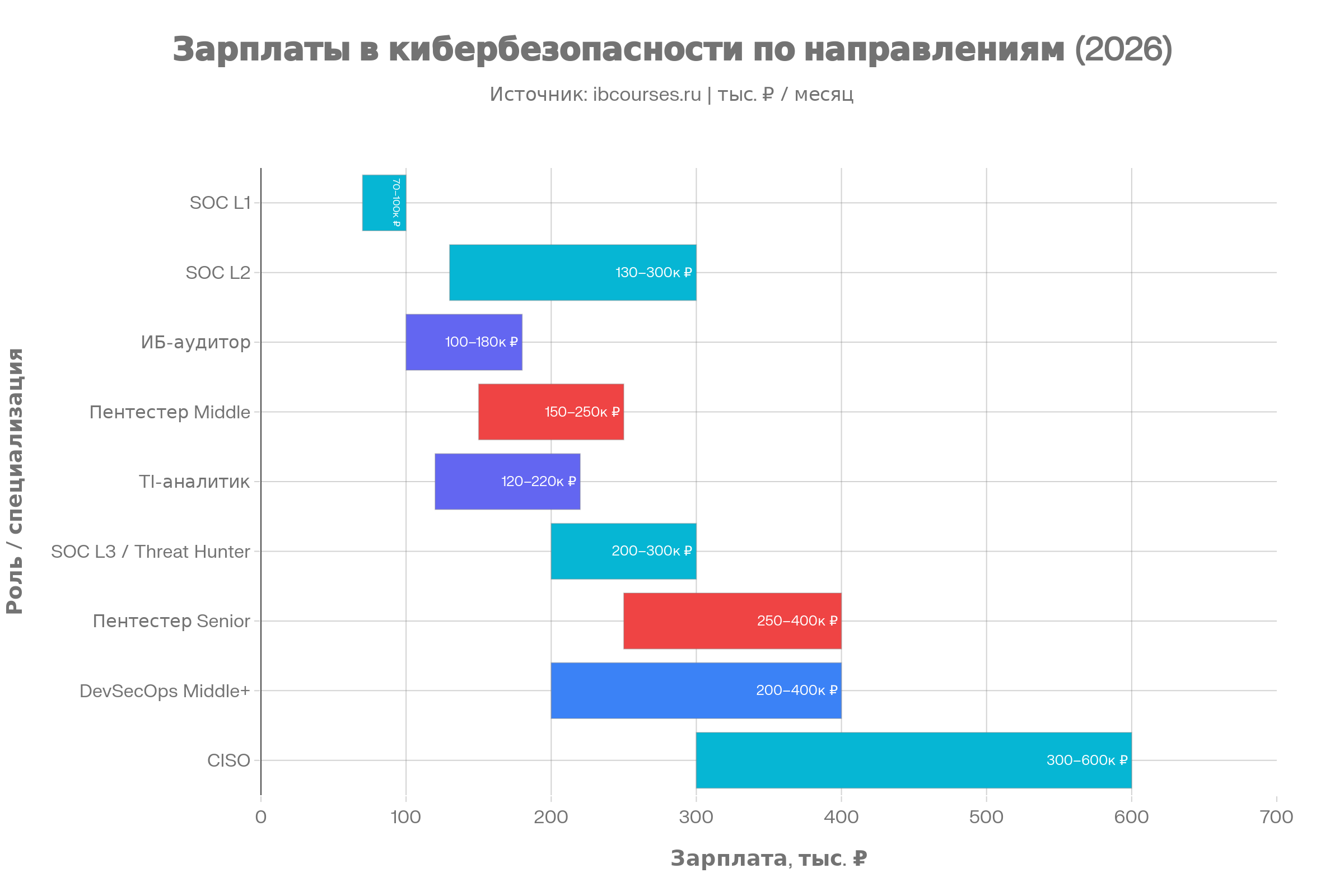

Зарплаты в кибербезопасности 2026: сравнение направлений

Один из главных аргументов в пользу входа в профессию — это деньги. Кибербезопасность входит в топ-5 самых высокооплачиваемых IT-специализаций в России, и разрыв с рынком в целом продолжает расти. Актуальная зарплатная карта по направлениям на 2026 год: SOC-аналитик L1 — 70 000–100 000 ₽; SOC-аналитик L2/L3 — 130 000–300 000 ₽; Пентестер Middle — 150 000–250 000 ₽; Пентестер Senior / OSCP — 250 000–400 000 ₽; TI-аналитик — 120 000–220 000 ₽; DevSecOps Middle+ — 200 000–400 000 ₽; ИБ-аудитор — 100 000–180 000 ₽; CISO — 300 000–600 000 ₽ и выше. Ключевой вывод: даже на начальном уровне L1 специалист в Москве получает выше медианы по рынку труда России в целом.

Пошаговый план входа в профессию с нуля

Правильный маршрут позволяет войти в кибербезопасность за 9–12 месяцев без профильного образования. Вот системный план, который работает. Шаг 1 (месяцы 1–2): Фундамент. Изучите сети (курс по TCP/IP и Wireshark), освойте Linux (командная строка, права доступа, основные службы), пройдите бесплатные модули на TryHackMe в секции «Pre-Security». Шаг 2 (месяцы 2–4): Выберите направление. Пройдите практические задания Blue Team или Red Team на TryHackMe/Hack The Box, чтобы почувствовать оба подхода и определиться с выбором. Шаг 3 (месяцы 4–6): Профильный курс. Запишитесь на специализированную программу по выбранному направлению — с практикой на реальных стендах. Это критично для резюме. Шаг 4 (месяцы 6–8): Сертификат. Подготовьтесь и сдайте первый профильный сертификат (CompTIA Security+, eJPT или отечественный аналог). Шаг 5 (месяцы 8–10): Портфолио. Участвуйте в CTF-соревнованиях, публикуйте write-up разборы, заведите профиль на TryHackMe или GitHub со своими работами. Шаг 6 (месяцы 10–12): Выход на рынок. Откликайтесь на стажировки и позиции Junior, используйте ibcourses.ru для поиска учебных программ с трудоустройством, подключитесь к профессиональным Telegram-сообществам ИБ.

Частые ошибки новичков в ИБ

Новички в кибербезопасности регулярно совершают несколько типичных ошибок, которые замедляют прогресс. Ошибка 1: пытаться изучить всё сразу — ИБ слишком широка, чтобы охватить её без специализации. Выберите направление и идите вглубь. Ошибка 2: учиться только теории без практики — работодатели нанимают по портфолио, а не по количеству пройденных видеокурсов. Ошибка 3: игнорировать фундамент — многие новички сразу прыгают в «хакинг», не понимая базовой работы сетей и ОС, и упираются в потолок через несколько месяцев. Ошибка 4: недооценивать soft skills — коммуникация, документирование и умение объяснять технические вещи нетехническому руководству — это конкурентное преимущество, которое отличает хорошего специалиста от отличного.

Куда расти дальше: карьерные вершины

Кибербезопасность — не тупик, а разветвлённая магистраль. После 3–5 лет в профессии перед специалистом открываются несколько траекторий. Вертикальный рост в своей специализации: SOC L1 → L2 → L3 → Team Lead → Head of SOC; пентестер → старший пентестер → руководитель Red Team. Переход в смежные области: опытный SOC-аналитик легко уходит в Threat Intelligence, DFIR или Malware Analysis — с повышением дохода на 30–50%. Управленческий трек: через 7–10 лет технической экспертизы открывается путь в CISO — одну из самых высокооплачиваемых позиций в российском корпоративном IT. Независимая экспертиза: фриланс-пентест, аудиторская деятельность, собственный ИБ-консалтинг — направление для тех, кто ценит автономию больше стабильности. Какой бы путь вы ни выбрали, начало у него одно: системные знания, правильно выбранный курс и первые практические кейсы. Агрегатор ibcourses.ru поможет найти программу обучения именно под ваше направление — с фильтром по уровню, формату и бюджету.