Мошенники не взламывают системы — они используют их строго по правилам платформ. Создают аккаунты, совершают транзакции, кликают по рекламе, оформляют возвраты — и всё это выглядит как легитимная активность, пока не посчитать убытки. Именно здесь начинается антифрод: дисциплина, которая занимается не защитой периметра, а анализом поведения — и умеет отличать клиента от мошенника по сотням косвенных признаков.

В 2026 году антифрод перестал быть прерогативой крупных банков. Его внедряют маркетплейсы, финтех-стартапы, рекламные платформы и e-commerce. Разбираемся, как устроены современные антифрод-системы, по каким принципам они работают и как выстраивать защиту от нуля.

В 2026 году антифрод перестал быть прерогативой крупных банков. Его внедряют маркетплейсы, финтех-стартапы, рекламные платформы и e-commerce. Разбираемся, как устроены современные антифрод-системы, по каким принципам они работают и как выстраивать защиту от нуля.

Что такое антифрод и почему это отдельная дисциплина

Антифрод — это комплекс технических и организационных мер, направленных на предотвращение, выявление и расследование мошеннических действий. Ключевое слово здесь — «поведение»: в отличие от классической информационной безопасности, антифрод работает не с атаками на инфраструктуру, а с аномалиями в действиях пользователей, транзакциях, рекламном трафике и действиях сотрудников.

Это означает другой инструментарий, другие метрики успеха и другую логику принятия решений. ИБ-специалист думает категориями «пропустить / заблокировать». Антифрод-система думает категориями вероятности: каждое действие получает оценку риска, и уже на основе этой оценки применяется та или иная мера — от дополнительной проверки до автоматической блокировки.

Это означает другой инструментарий, другие метрики успеха и другую логику принятия решений. ИБ-специалист думает категориями «пропустить / заблокировать». Антифрод-система думает категориями вероятности: каждое действие получает оценку риска, и уже на основе этой оценки применяется та или иная мера — от дополнительной проверки до автоматической блокировки.

Антифрод vs кибербезопасность: где граница

Антифрод и ИБ решают смежные, но разные задачи. ИБ защищает инфраструктуру от внешних технических атак: взломов, вирусов, утечек. Антифрод защищает бизнес-процессы от злоупотреблений — в том числе со стороны легитимных пользователей, которые знают, как работает система, и используют это в своих целях.

Граница размывается там, где мошенники комбинируют технические методы (антидетект-браузеры, эмуляторы, VPN, бот-фермы) с социальной инженерией и схемами злоупотребления бизнес-логикой. Именно поэтому современный антифрод требует компетенций сразу в нескольких областях: аналитике данных, понимании платёжных систем, поведенческой психологии и техническом анализе идентификаторов.

Граница размывается там, где мошенники комбинируют технические методы (антидетект-браузеры, эмуляторы, VPN, бот-фермы) с социальной инженерией и схемами злоупотребления бизнес-логикой. Именно поэтому современный антифрод требует компетенций сразу в нескольких областях: аналитике данных, понимании платёжных систем, поведенческой психологии и техническом анализе идентификаторов.

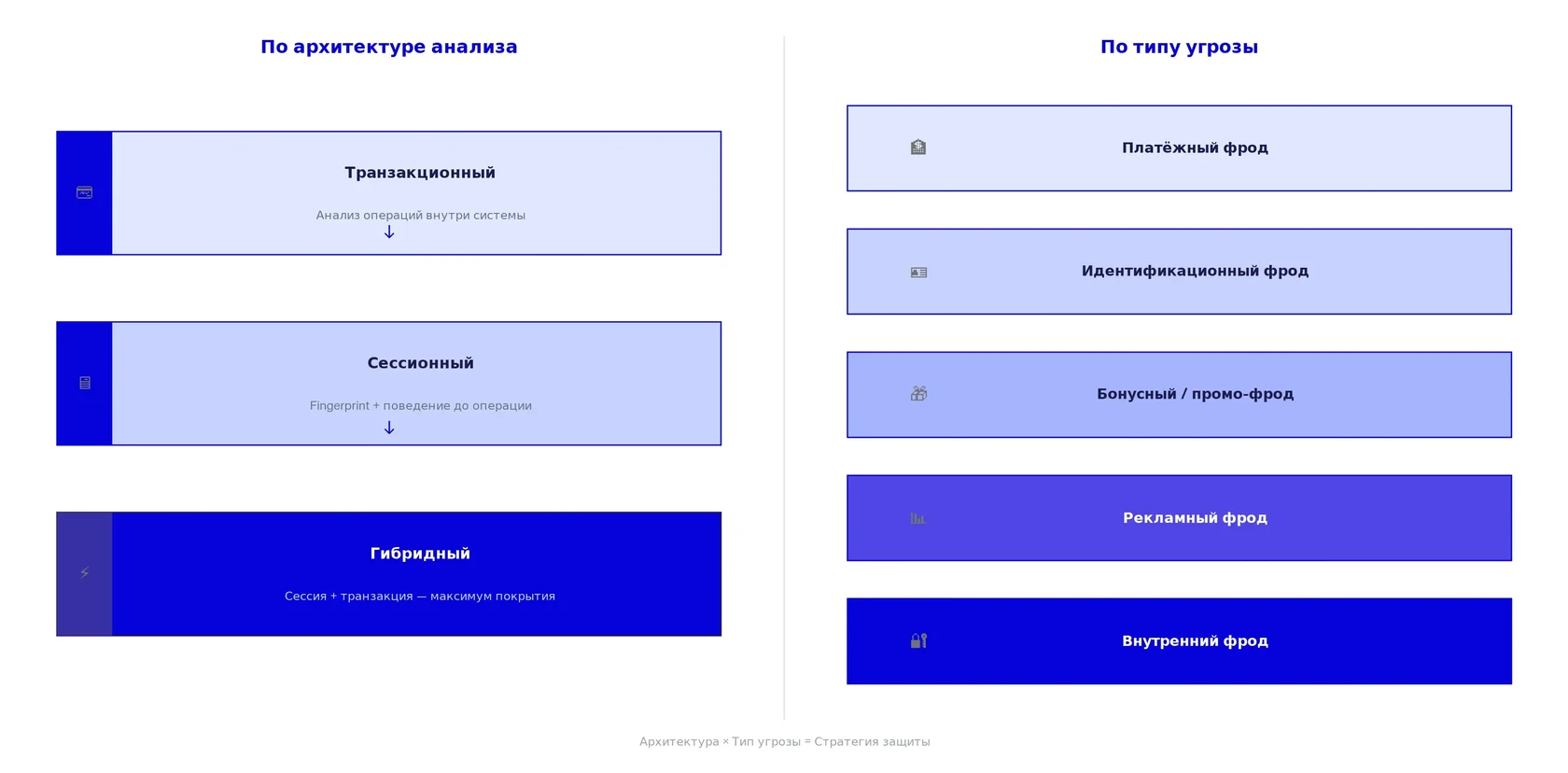

Виды антифрода: как классифицировать угрозы правильно

Антифрод — не единая система с одним описанием. Это семейство практик, каждая из которых заточена под конкретный класс угроз. Проблема большинства компаний, которые начинают строить защиту, — они смешивают разные уровни классификации и получают хаос вместо архитектуры. Разберём две ортогональные оси: по объекту анализа и по типу мошенника.

Классификация 1 — по архитектуре анализа

Это техническая классификация: она определяет, что именно анализирует система и в какой момент времени.

Транзакционный антифрод

Анализирует финансовые операции: суммы, частоту, географию, получателей, паттерны платежей. Работает с данными, которые уже находятся внутри платёжной или банковской системы. Основной инструмент — сигнатурные правила и скоринговые модели, оценивающие рискованность каждой транзакции в момент её проведения.

Ключевое ограничение транзакционного антифрода: он видит только то, что происходит внутри периметра системы — и не видит, как мошенник готовил операцию до её начала.

Ключевое ограничение транзакционного антифрода: он видит только то, что происходит внутри периметра системы — и не видит, как мошенник готовил операцию до её начала.

Сессионный (браузерный) антифрод

Анализирует технические параметры пользовательского сеанса — ещё до совершения операции. Fingerprint устройства, параметры подключения, поведенческие биометрические паттерны: скорость набора, траектория мыши, ритм свайпов на мобильном. Именно этот слой позволяет выявить компрометацию аккаунта даже тогда, когда логин и пароль введены верно — потому что поведение нового пользователя за чужим аккаунтом отличается от поведения владельца.

Гибридный антифрод

Объединяет транзакционный и сессионный слои в единую систему оценки риска. Синергия здесь принципиальная: сессионный слой видит аномалию поведения, транзакционный — аномалию операции. По отдельности каждый из них может пропустить изощрённую атаку. Вместе они закрывают значительно больше векторов. Современные enterprise- решения — BI.ZONE AntiFraud, F6 Fraud Protection, FICO Falcon — строятся именно по гибридной архитектуре.

Классификация 2 — по типу мошенничества

Это бизнес-классификация: она определяет, против кого и чего направлена защита. Одна компания может одновременно сталкиваться с несколькими типами.

Платёжный и банковский фрод

Самый изученный класс. Включает кардинг, перехват платежей, несанкционированное использование платёжных инструментов, подмену реквизитов, атаки на системы ДБО. Регулируется в России требованиями ЦБ РФ (Положение 719-П) и с 1 марта 2026 года — государственной информационной системой ГИС «Антифрод», которая обеспечивает взаимодействие между банками, операторами связи и госорганами в реальном времени.

Идентификационный фрод

Отдельный и быстро растущий класс — мошенничество с личностью: регистрация аккаунтов на чужие данные, синтетические личности (synthetic identity fraud), deepfake-биометрия при верификации, SIM-swap атаки. Телеком-операторы в 2026 году становятся ключевым источником сигналов для этого класса: Билайн, МТС, МегаФон интегрируют данные о смене оператора, перевыпуске SIM и поведенческих аномалиях в системы идентификации банков и финтех-сервисов.

Бонусный и промо-фрод

Злоупотребление программами лояльности, акциями и реферальными системами. Множественные аккаунты, регистрации на подставных лиц, автоматизированное получение промокодов и кешбэка. Особенно болезненен для маркетплейсов, доставок, необанков и гейминговых платформ — ущерб часто не учитывается как «фрод» в отчётности, хотя реальные потери сопоставимы с платёжным мошенничеством.

Рекламный фрод

Накрутка кликов, установок приложений, просмотров, компрометация партнёрских программ. Бот-фермы имитируют действия живых пользователей: имеют реальные устройства, мобильные прокси, ротацию fingerprint. Отличительный признак — слишком ритмичное поведение, нереалистично высокая конверсия из определённых источников трафика, нетипичный time-on-site. Рекламный фрод — один из наименее урегулированных видов в России, что делает его особенно привлекательным для организаторов схем.

Внутренний фрод

Мошенничество со стороны сотрудников: слив данных клиентов, сговор с внешними схемами, манипуляции с транзакциями через административный доступ. По оценкам ACFE, внутренний фрод составляет около 5% годовой выручки компании — при этом обнаруживается в среднем через 12 месяцев после начала. Инструменты противодействия: DLP, поведенческий анализ активности персонала (UEBA), процедуры KYE (Know Your Employee), строгое разграничение прав доступа.

Как две классификации работают вместе

На практике эти два среза не противоречат — они дополняют друг друга. Когда компания строит антифрод- архитектуру, она сначала определяет актуальные типы мошенничества (классификация 2), а затем выбирает технический подход к детекции (классификация 1).

Например: защита от идентификационного фрода требует сессионного антифрода — потому что аномалия видна именно на уровне сессии, а не транзакции. А защита от платёжного фрода эффективна только в гибридной архитектуре: сессия + транзакция вместе. Смешивать эти оси при проектировании — одна из самых распространённых ошибок при построении антифрод-систем с нуля.

Как работает антифрод-система: архитектура детекции

В основе любой антифрод-системы лежит одна и та же логика: собрать как можно больше сигналов о пользователе и его действиях, оценить их совокупный риск и принять пропорциональное решение. Разберём, из чего состоит эта архитектура.

Идентификаторы: аппаратные, сетевые, поведенческие

Антифрод-система строит профиль пользователя на основе трёх классов идентификаторов:

- Аппаратные — fingerprint устройства: модель, ОС, разрешение экрана, шрифты, canvas hash, характеристики акселерометра и гироскопа. Позволяют связывать разные аккаунты, работающие с одного устройства.

- Сетевые — IP-адрес, ASN, тип подключения, геолокация, признаки использования VPN, прокси, Tor, дата-центров, антидетект-браузеров и эмуляторов.

- Поведенческие — паттерны взаимодействия с интерфейсом: скорость набора, траектории движения мыши, ритм кликов, временны́е интервалы между действиями. Именно эти сигналы наиболее сложно подделать и наиболее надёжно разделяют человека от бота или скрипта.

Экспертные правила и ML-модели: что выбрать

Экспертные правила — это логические условия, написанные аналитиком вручную на основе известных схем: «если IP из Tor И новый аккаунт И сумма > X — заблокировать». Они прозрачны, легко объяснимы бизнесу и работают сразу после внедрения. Главный минус — мошенники быстро адаптируются под известные правила.

ML-модели обнаруживают паттерны, которые аналитик не сформулирует вручную: скрытые корреляции между сотнями признаков, постепенные аномалии, нетипичные поведенческие отклонения. Но они требуют разметки данных, времени на обучение и экспертизы в интерпретации.

ML-модели обнаруживают паттерны, которые аналитик не сформулирует вручную: скрытые корреляции между сотнями признаков, постепенные аномалии, нетипичные поведенческие отклонения. Но они требуют разметки данных, времени на обучение и экспертизы в интерпретации.

Зрелая антифрод-система не выбирает между правилами и ML — она комбинирует оба подхода: правила закрывают известные схемы быстро и прозрачно, ML находит новые паттерны и снижает количество ложных срабатываний.

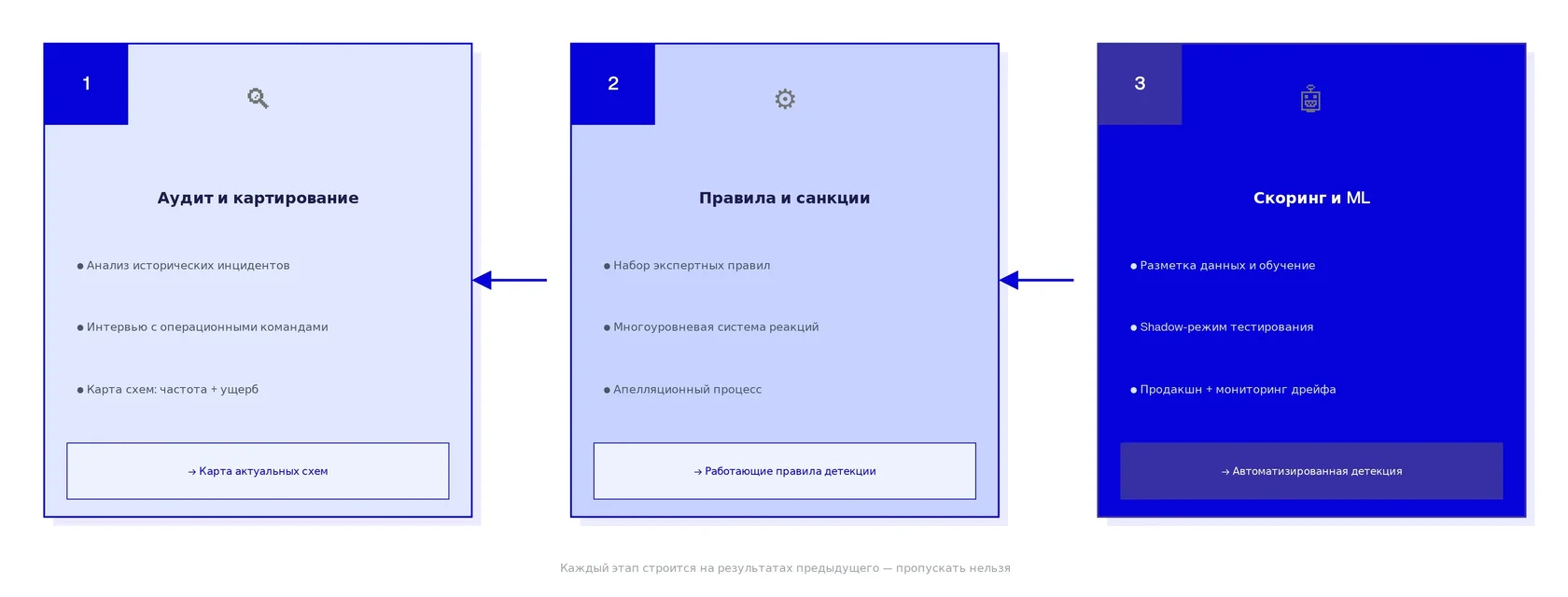

Как внедрить антифрод: от правил до автоматизации

Построение антифрод-системы — это управляемый проект, а не разовое техническое решение. Компании, которые внедряют антифрод хаотично, без методологии, тратят втрое больше ресурсов и получают втрое больше ложноположительных срабатываний. Вот как выглядит правильная последовательность шагов.

Этап 1 — Аудит и картирование схем

Прежде чем настраивать правила, необходимо понять, какие именно схемы мошенничества актуальны для конкретного бизнеса. Маркетплейс и банк сталкиваются с принципиально разными угрозами, и единого шаблона здесь нет.

На этом этапе проводится анализ исторических данных об инцидентах, интервью с операционными командами, изучение отраслевой специфики. Результат — карта актуальных схем с оценкой частоты и ущерба по каждой. Это фундамент, без которого любые правила превращаются в угадывание.

На этом этапе проводится анализ исторических данных об инцидентах, интервью с операционными командами, изучение отраслевой специфики. Результат — карта актуальных схем с оценкой частоты и ущерба по каждой. Это фундамент, без которого любые правила превращаются в угадывание.

Этап 2 — Экспертные правила и первые санкции

На основе карты схем формируется первый набор экспертных правил. Критически важный момент — система санкций: нельзя сразу блокировать всех подозрительных пользователей. Это разрушает пользовательский опыт и порождает огромный поток жалоб.

Зрелая система санкций предполагает несколько уровней реакции: мягкая проверка (дополнительная аутентификация, капча), ограничение функциональности, временное удержание операции, блокировка. Переход между уровнями определяется накопленным риск-скором, а не одним сработавшим правилом.

Зрелая система санкций предполагает несколько уровней реакции: мягкая проверка (дополнительная аутентификация, капча), ограничение функциональности, временное удержание операции, блокировка. Переход между уровнями определяется накопленным риск-скором, а не одним сработавшим правилом.

Этап 3 — Скоринг и машинное обучение

Когда базовые правила работают и накоплена достаточная разметка данных, можно переходить к построению скоринговых моделей. Скоринг — это числовая оценка риска каждого события или пользователя, рассчитываемая в реальном времени.

Запуск ML-модели в антифроде — это проектный менеджмент: от постановки задачи через сбор данных, выбор алгоритма, обучение, валидацию и shadow-режим тестирования до полноценного продакшна. Типичная ошибка — запускать модель без shadow-периода: это приводит к волне ложноположительных блокировок и потере клиентов.

Запуск ML-модели в антифроде — это проектный менеджмент: от постановки задачи через сбор данных, выбор алгоритма, обучение, валидацию и shadow-режим тестирования до полноценного продакшна. Типичная ошибка — запускать модель без shadow-периода: это приводит к волне ложноположительных блокировок и потере клиентов.

Система санкций: как реагировать, не теряя клиентов

Эффективность антифрод-системы измеряется двумя метриками одновременно: уровнем детекции реального мошенничества и количеством ложноположительных срабатываний. Оптимизировать одну за счёт другой — проигрышная стратегия. Банк, блокирующий каждую подозрительную транзакцию без разбора, теряет лояльных клиентов быстрее, чем мошенников.

Грамотная система санкций строится по принципу пропорциональности: чем выше риск-скор и тяжелее потенциальный ущерб, тем жёстче реакция. Параллельно выстраивается процесс обжалования — горячая линия или апелляционный механизм, позволяющий легитимным пользователям быстро восстановить доступ. Этот процесс не менее важен, чем сама детекция: именно здесь решается, доверяет ли клиент платформе после инцидента.

Грамотная система санкций строится по принципу пропорциональности: чем выше риск-скор и тяжелее потенциальный ущерб, тем жёстче реакция. Параллельно выстраивается процесс обжалования — горячая линия или апелляционный механизм, позволяющий легитимным пользователям быстро восстановить доступ. Этот процесс не менее важен, чем сама детекция: именно здесь решается, доверяет ли клиент платформе после инцидента.

Ключевой принцип: антифрод должен быть невидимым для честного пользователя и непреодолимым для мошенника. Всё, что между этими двумя состояниями — область для постоянной оптимизации

Кто строит антифрод в компании

В зависимости от размера и зрелости компании антифрод строится по-разному. В стартапе это может быть один аналитик, совмещающий функции риск-менеджера, дата- аналитика и операционного специалиста. В крупном банке или маркетплейсе — выделенный отдел со своей иерархией: Junior-аналитики на мониторинге, Middle-специалисты на расследованиях и разработке правил, Senior — на архитектуре системы и управлении ML-моделями, Head of Fraud — на стратегии и кросс-функциональном взаимодействии.

Ключевые роли в антифрод-команде — это не только аналитики. Product Manager отвечает за антифрод как продукт: приоритизирует доработки, управляет запуском новых моделей. Data Scientist строит и переобучает ML-модели. Комплаенс-офицер отвечает за соответствие требованиям регуляторов: ЦБ РФ, AML-законодательству, правилам МПС. Без этой кросс-функциональной структуры антифрод-система деградирует: правила устаревают, модели дрейфуют, мошенники адаптируются быстрее, чем компания успевает реагировать.

Ключевые роли в антифрод-команде — это не только аналитики. Product Manager отвечает за антифрод как продукт: приоритизирует доработки, управляет запуском новых моделей. Data Scientist строит и переобучает ML-модели. Комплаенс-офицер отвечает за соответствие требованиям регуляторов: ЦБ РФ, AML-законодательству, правилам МПС. Без этой кросс-функциональной структуры антифрод-система деградирует: правила устаревают, модели дрейфуют, мошенники адаптируются быстрее, чем компания успевает реагировать.

Антифрод — это не проект с датой завершения, а непрерывный процесс: обнаружение новых схем → разработка детекции → внедрение → мониторинг → повторение. Компании, которые относятся к нему как к разовому внедрению, неизбежно проигрывают в этой гонке.